Vedi traduzione automatica

Questa è una traduzione automatica. Per vedere il testo originale in inglese cliccare qui

#Tendenze

{{{sourceTextContent.title}}}

Proteggere le infrastrutture critiche: Come Heptagon Systems YB3x OT migliora la sicurezza informatica nella tecnologia operativa

{{{sourceTextContent.subTitle}}}

Proteggere la spina dorsale delle infrastrutture industriali critiche, controllando processi come la distribuzione dell'energia, la produzione industriale e i sistemi di trasporto.

{{{sourceTextContent.description}}}

In un mondo sempre più connesso, la linea di demarcazione tra IT (Information Technology) e OT (Operational Technology) è sempre meno netta. Se da un lato questa integrazione crea efficienza, dall'altro espone i sistemi industriali critici alle minacce informatiche. Per settori come l'energia, la produzione, le utility e i trasporti, la protezione degli ambienti OT non è più facoltativa, ma essenziale.

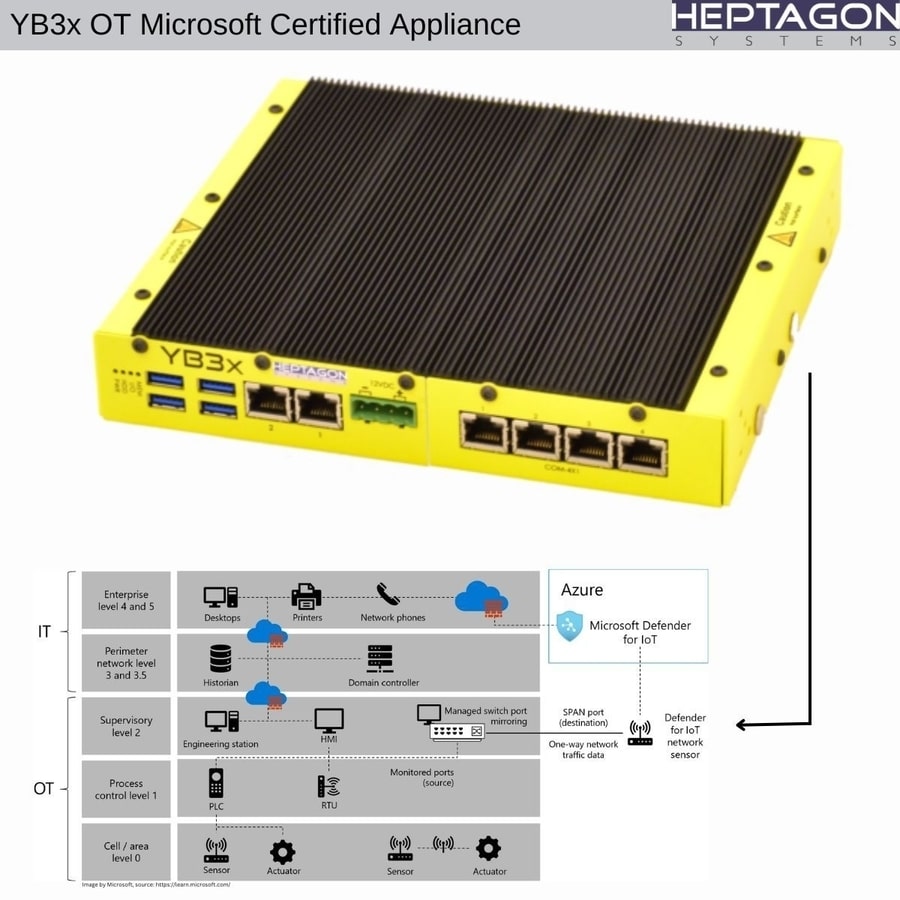

Noi di Heptagon Systems siamo consapevoli delle sfide uniche che comporta la protezione delle reti OT. Ecco perché siamo orgogliosi di presentare YB3x OT, ora ufficialmente verificato da Microsoft come appliance Microsoft Defender for IoT OT.

Questo riconoscimento conferma il nostro impegno a fornire soluzioni di cybersecurity all'avanguardia che si integrano perfettamente con Microsoft Defender for IoT. Ma cosa significa questo per la vostra azienda? Vediamo di spiegarlo.

Perché la sicurezza OT è importante

Gli ambienti OT sono la spina dorsale delle infrastrutture critiche e controllano processi quali la distribuzione di energia, la produzione industriale e i sistemi di trasporto. Questi ambienti, tuttavia, sono stati tradizionalmente progettati per l'affidabilità e l'efficienza, non per la sicurezza informatica.

Con l'evoluzione delle minacce informatiche, gli aggressori prendono sempre più di mira le reti OT, mettendo a rischio le operazioni, la sicurezza e la conformità. La posta in gioco è alta: una singola violazione potrebbe interrompere le operazioni, compromettere la sicurezza o addirittura mettere a rischio l'infrastruttura nazionale.

YB3x OT: costruito appositamente per proteggere la tecnologia operativa

L'YB3x OT è stato progettato specificamente per affrontare queste sfide, offrendo una solida protezione per gli ambienti OT e garantendo al contempo una perfetta integrazione con i sistemi di sicurezza IT esistenti. Grazie a Microsoft Defender for IoT , l'YB3x OT offre funzionalità avanzate di cybersecurity adatte alle operazioni industriali.

Ecco cosa rende YB3x OT uno strumento prezioso per la protezione della rete OT:

1. Hardware potente progettato per le prestazioni

Grazie alla CPU Intel® Atom® C3708 a 8 core, l'YB3x OT offre una potenza di elaborazione eccezionale per gestire le esigenze della cybersecurity OT. Dispone di sei porte GbE per una solida connettività di rete e supporta connettività wireless, WAN e Bluetooth opzionali tramite slot M.2 e Mini-PCIe.

2. Design compatto e robusto per ambienti difficili

Alloggiato in un contenitore compatto 1U con un design robusto e privo di ventole, l'YB3x OT è costruito per resistere agli ambienti industriali più difficili. Sia che venga utilizzato in una fabbrica, in una stazione di servizio o in un hub di trasporto, garantisce un funzionamento affidabile in condizioni difficili.

3. Soluzione pronta all'uso

L'YB3x OT può essere fornito con un sistema operativo e un software applicativo preinstallati, offrendo una soluzione chiavi in mano che riduce la complessità dell'implementazione e accelera il time-to-value.

4. Rilevamento e monitoraggio delle minacce in tempo reale

L'YB3x OT con Microsoft Defender monitora continuamente l'ambiente OT per rilevare e analizzare le potenziali minacce informatiche. Che si tratti di accessi non autorizzati, malware o comportamenti anomali nei sistemi di controllo industriale, avrete una visibilità completa della vostra rete.

5. Scoperta completa delle risorse

Scoprite e mappate automaticamente tutte le risorse, i dispositivi e i percorsi di comunicazione OT. Con l'YB3x OT si ottiene una visibilità completa dell'infrastruttura, consentendo di gestire i rischi in modo proattivo.

6. Gestione integrata delle vulnerabilità

YB3x OT identifica le vulnerabilità all'interno dell'ambiente OT e fornisce informazioni utili per ridurre i rischi e mantenere al sicuro i sistemi critici.

7. Integrazione perfetta con la sicurezza IT

Colmare il divario tra IT e OT è fondamentale per una strategia di cybersecurity olistica. YB3x OT, verificato da Microsoft, offre una visione unificata delle minacce nell'intera infrastruttura.

8. Risposta agli incidenti e conformità

YB3x OT aiuta il team a rispondere rapidamente agli incidenti con avvisi in tempo reale e strumenti di indagine. Supporta inoltre la conformità alle normative di settore come NERC CIP e IEC 62443, aiutandovi a rimanere pronti per le verifiche.

Verificato da Microsoft: Cosa significa per voi

Microsoft Defender for IoT è un nome affidabile nel campo della cybersecurity e offre strumenti leader di mercato per proteggere gli ambienti connessi. Con l'YB3x OT verificato come appliance Microsoft Defender OT, potete essere certi che soddisfa i rigorosi standard di Microsoft in termini di prestazioni e sicurezza.

Questa partnership garantisce una perfetta integrazione tra YB3x OT e Microsoft Defender for IoT, consentendo alle organizzazioni di:

Semplificare le operazioni di sicurezza negli ambienti IT e OT.

Sfruttare il rilevamento avanzato delle minacce grazie alla threat intelligence di Microsoft.

Semplificare l'implementazione e ottenere un time-to-value più rapido.

Proteggere il futuro delle infrastrutture critiche

Con l'aumento delle minacce informatiche, la protezione delle reti OT richiede qualcosa di più delle misure di sicurezza tradizionali. Heptagon Systems YB3x OT, alimentato dalla CPU Intel® Atom® C3708, caratterizzato da un design robusto e verificato da Microsoft, offre le funzionalità avanzate di cui le organizzazioni hanno bisogno per salvaguardare le loro operazioni e stare al passo con le minacce in evoluzione.

Proteggiamo insieme il futuro della vostra infrastruttura critica.

Siete pronti a fare il prossimo passo? Contattateci per scoprire come YB3x OT può migliorare la vostra strategia di cybersecurity.